การสัมมนาผ่านเว็บ: ความยืดหยุ่นสำหรับ SAP บน AWS: แนวทางปฏิบัติที่ดีที่สุดเพื่อให้บรรลุความพร้อมใช้งานสูงและความต่อเนื่องทางธุรกิจ

ลงทะเบียนเข้าร่วมสัมมนาออนไลน์ตามความต้องการ

เซสชั่นการประชุมสัมมนาตามความต้องการนี้มุ่งเน้นไปที่แนวทางปฏิบัติที่ดีที่สุดเพื่อให้บรรลุผลความพร้อมใช้งานสูงและความต่อเนื่องทางธุรกิจสำหรับแอปพลิเคชัน SAP และ SAP S/4HANA บน AWS ด้วยการพึ่งพาโครงสร้างพื้นฐานคลาวด์ที่เพิ่มขึ้น จึงจำเป็นอย่างยิ่งที่ธุรกิจจะต้องมีระบบ SAP ที่ยืดหยุ่นและเชื่อถือได้เพื่อปกป้องข้อมูลและแอปพลิเคชันที่สำคัญจากการหยุดชะงักที่อาจเกิดขึ้น

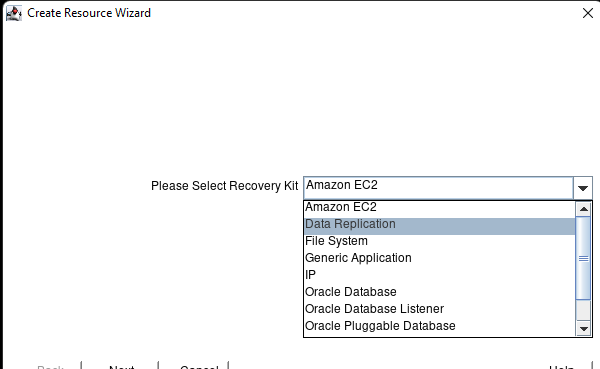

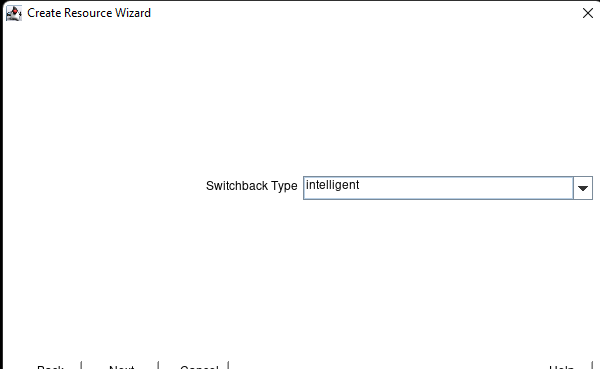

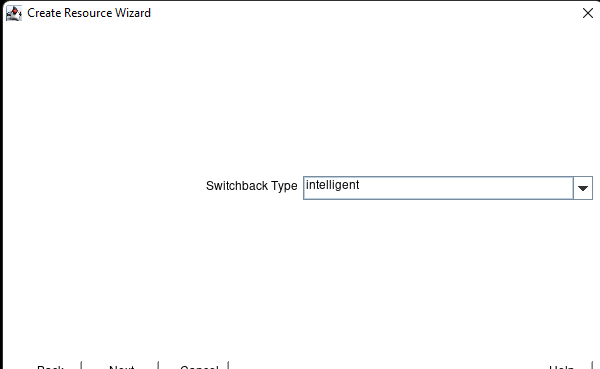

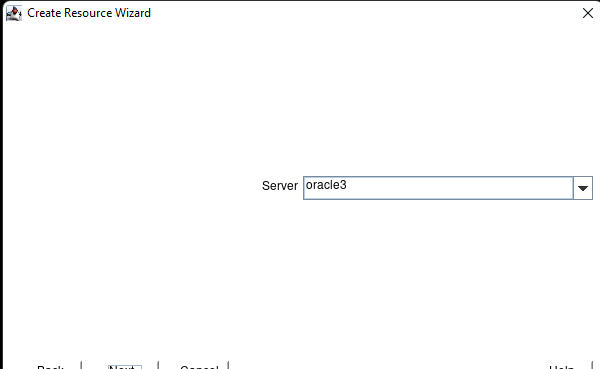

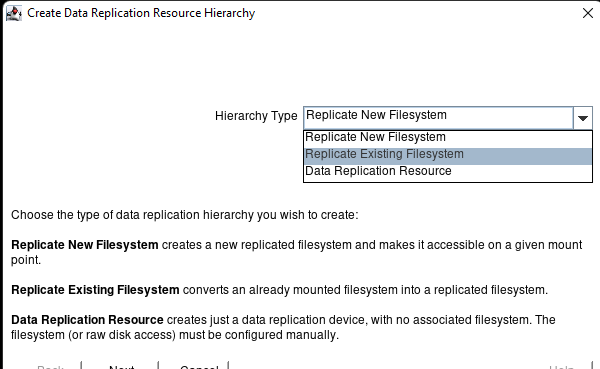

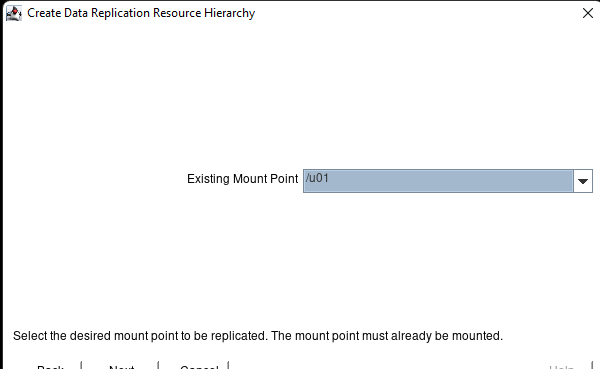

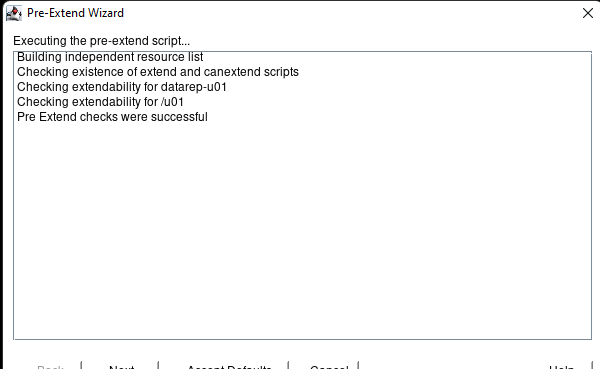

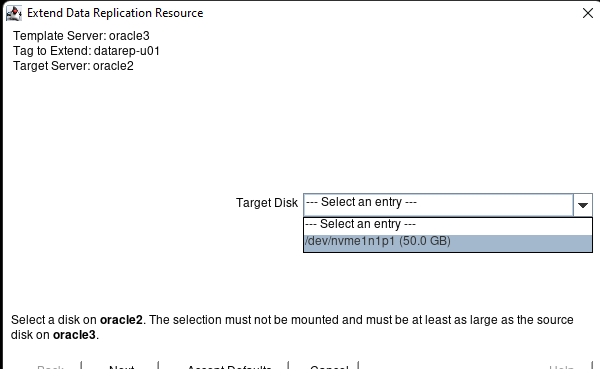

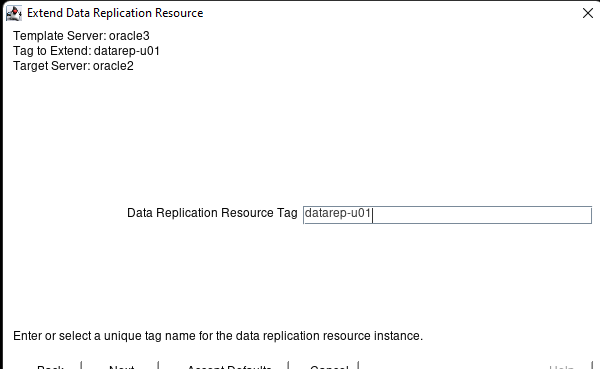

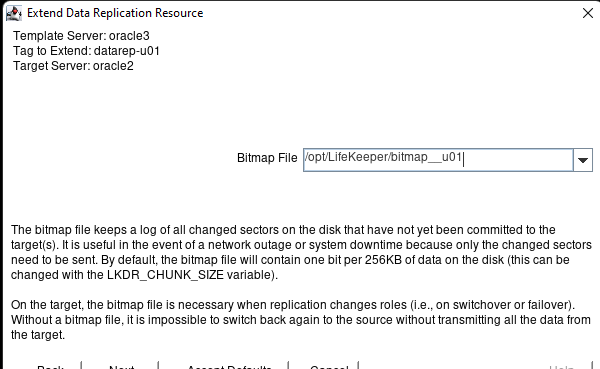

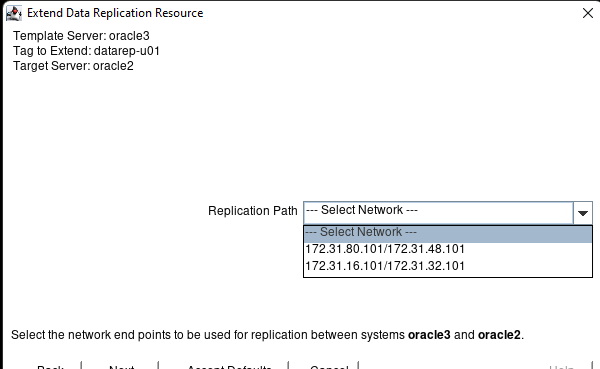

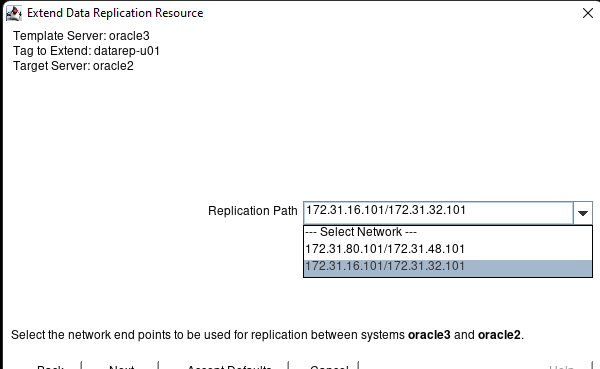

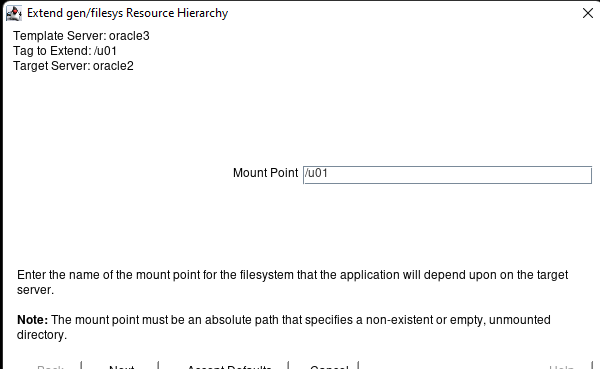

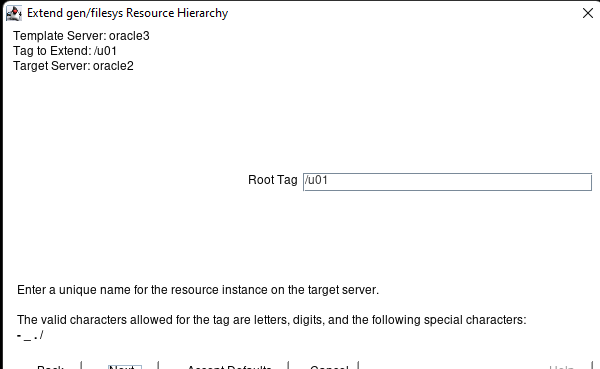

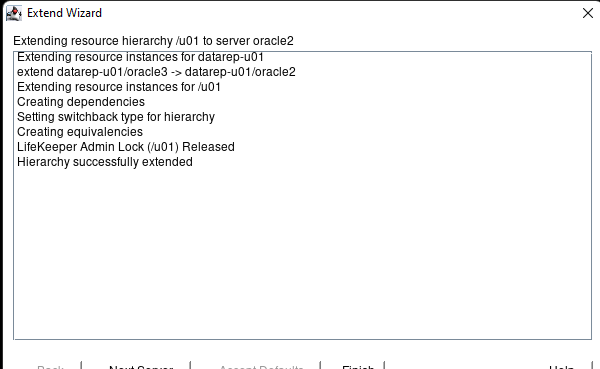

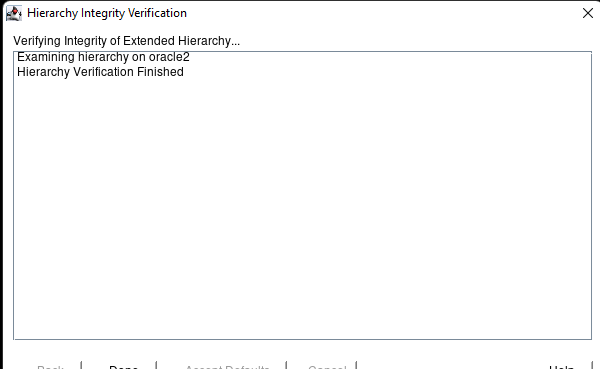

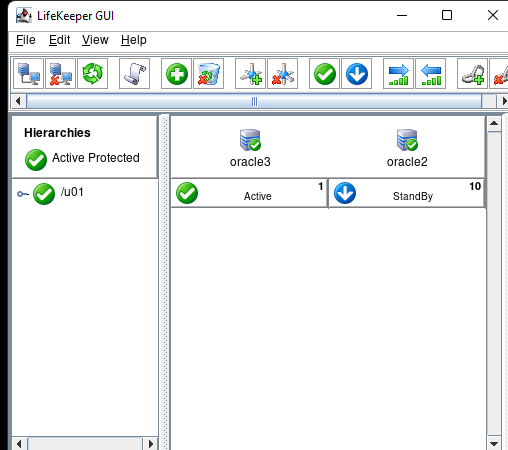

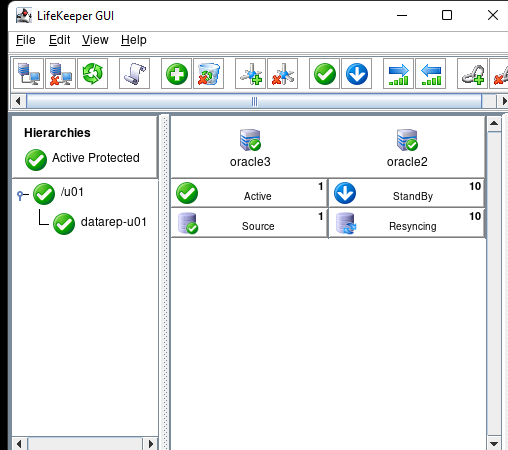

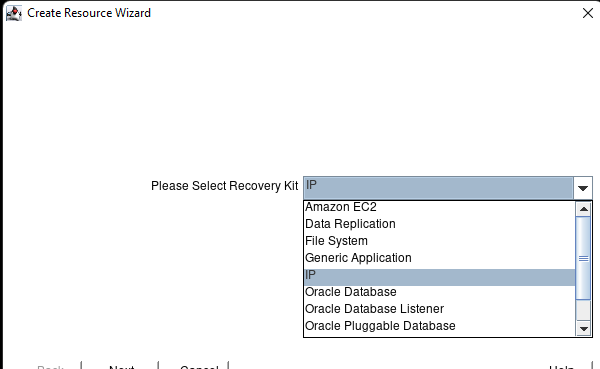

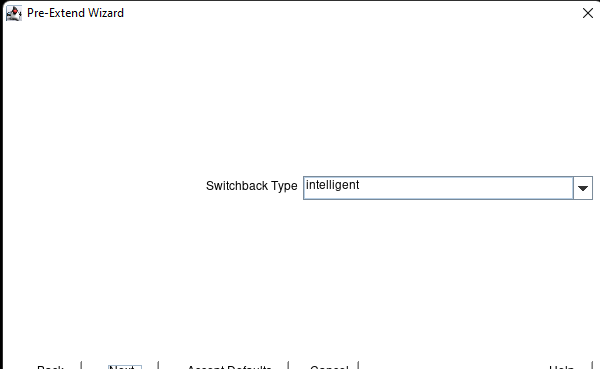

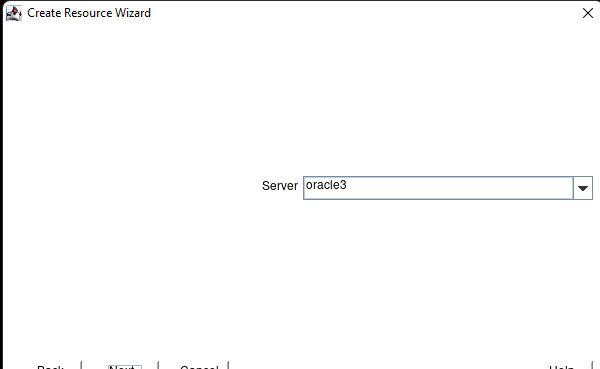

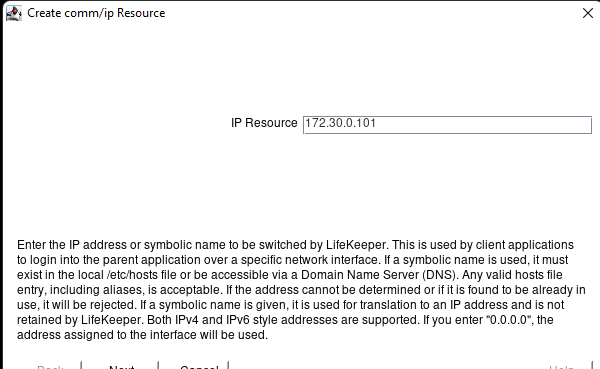

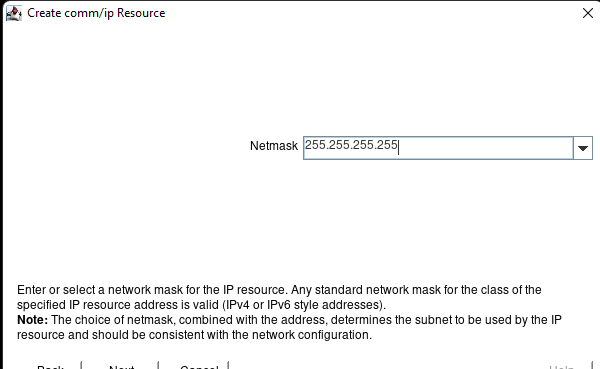

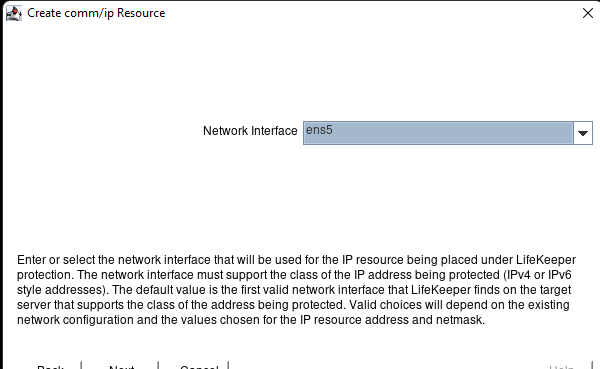

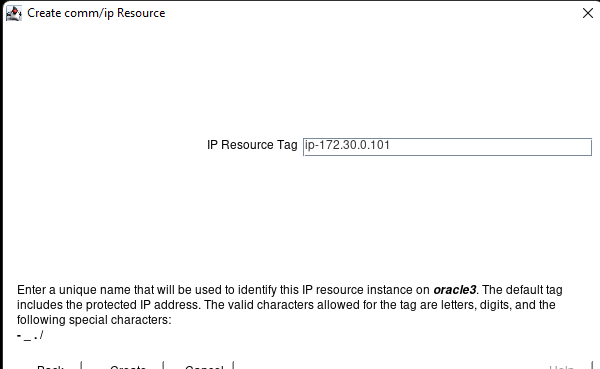

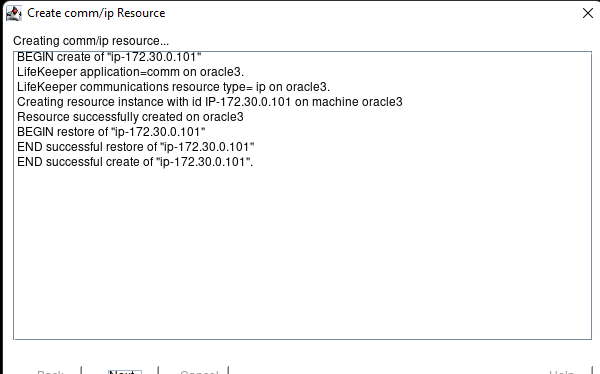

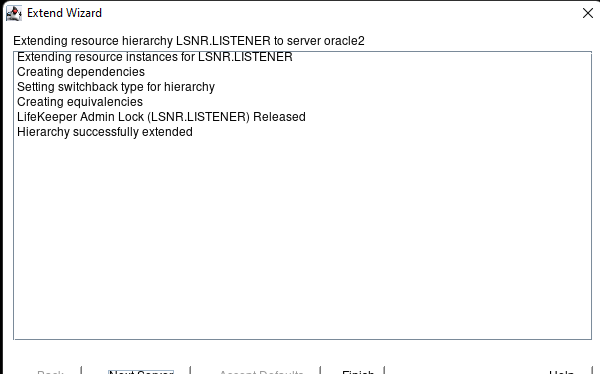

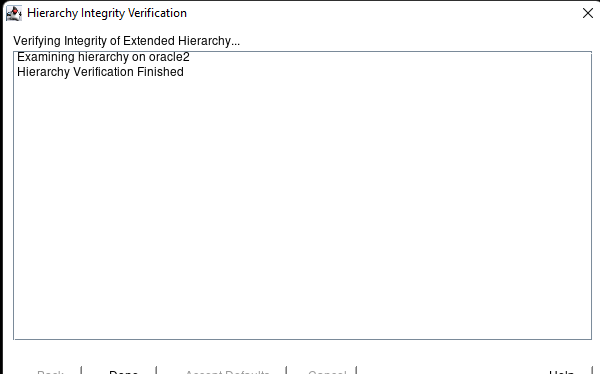

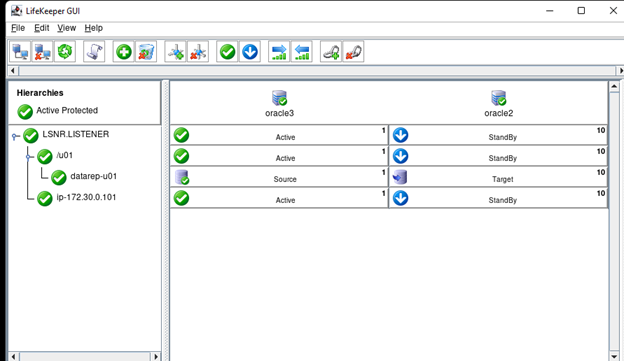

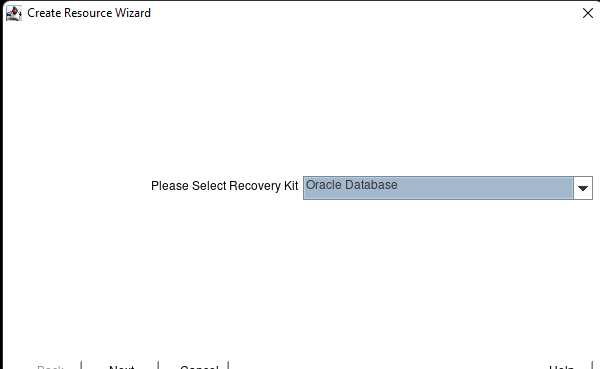

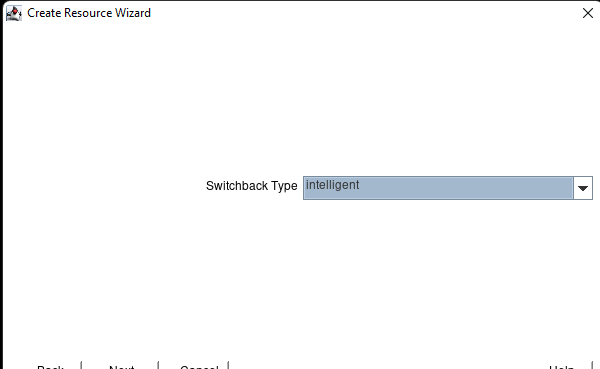

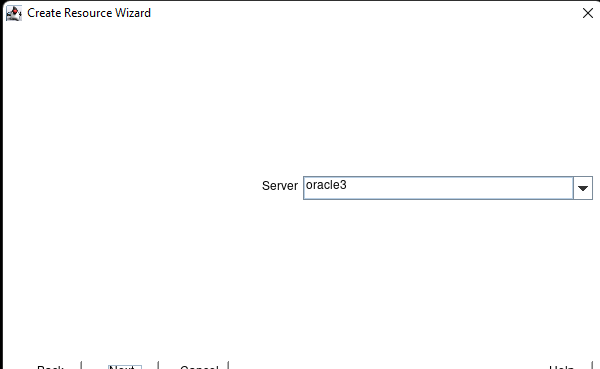

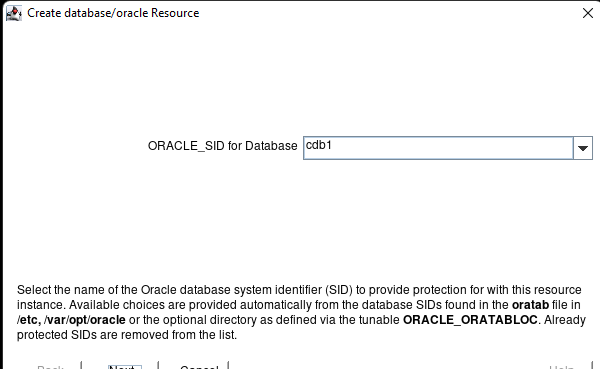

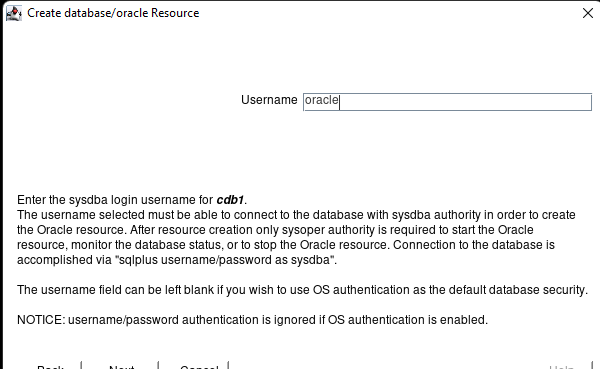

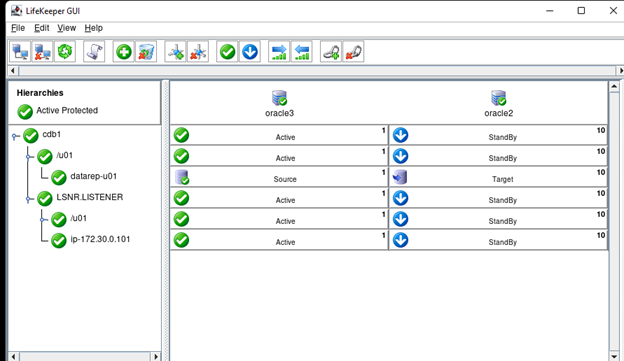

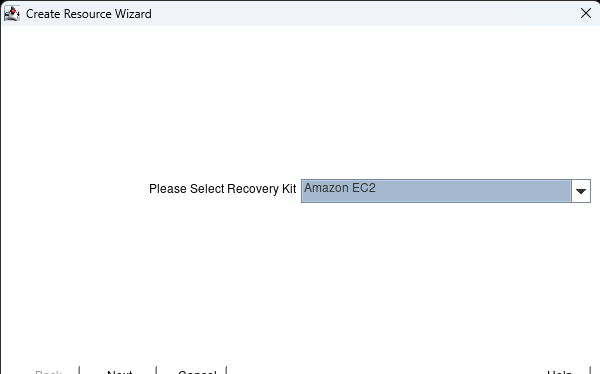

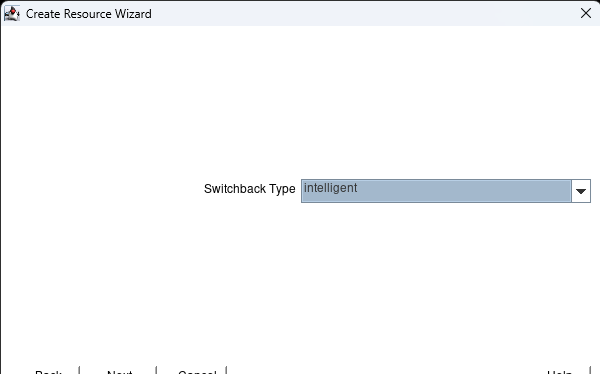

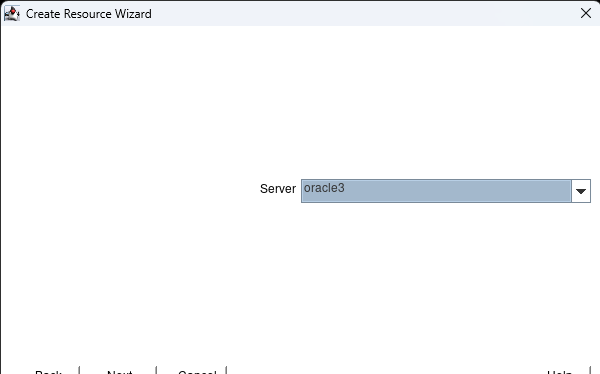

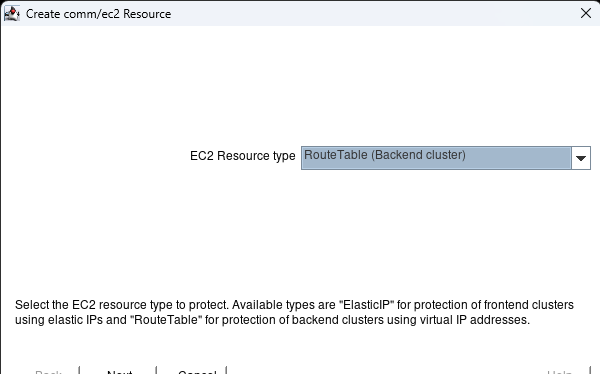

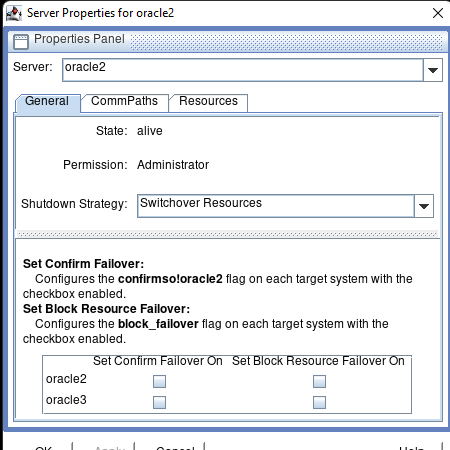

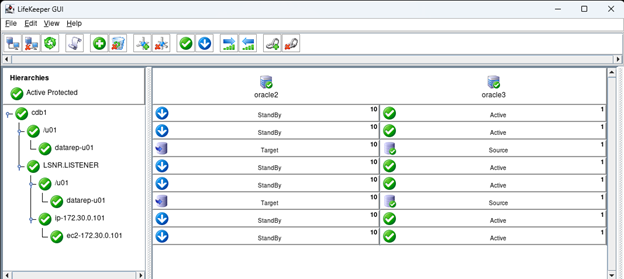

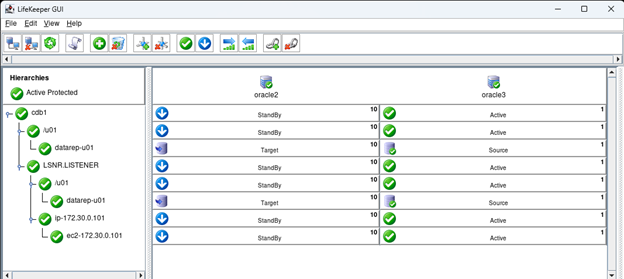

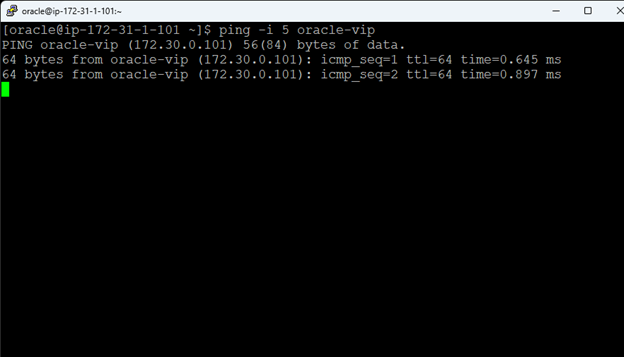

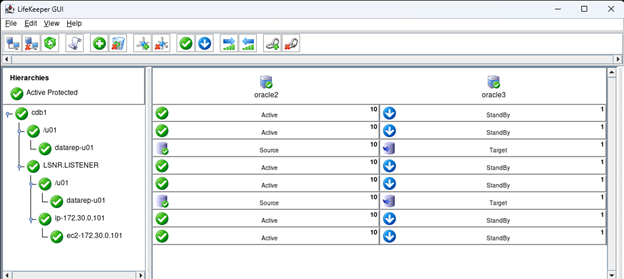

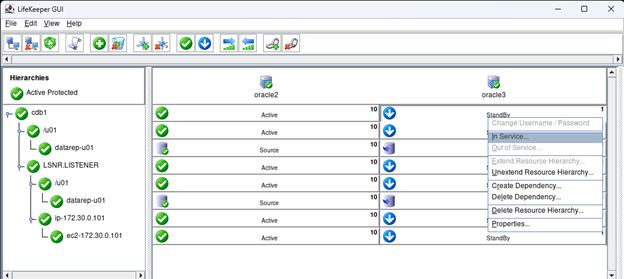

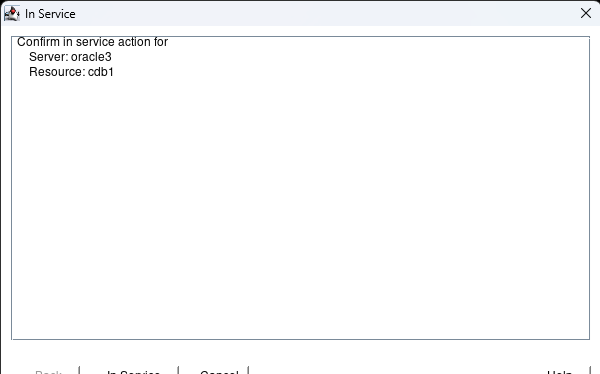

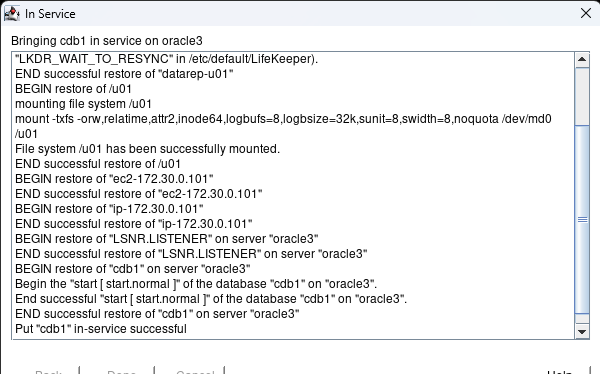

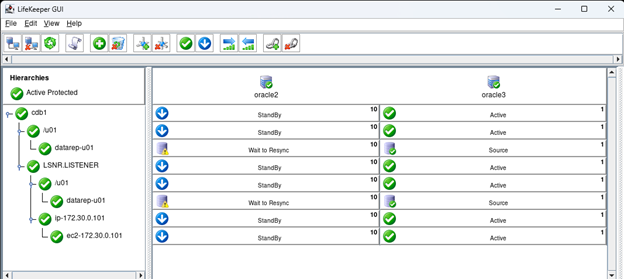

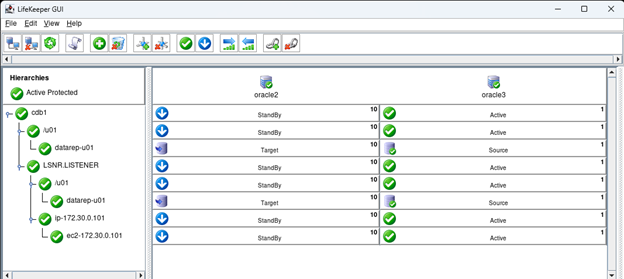

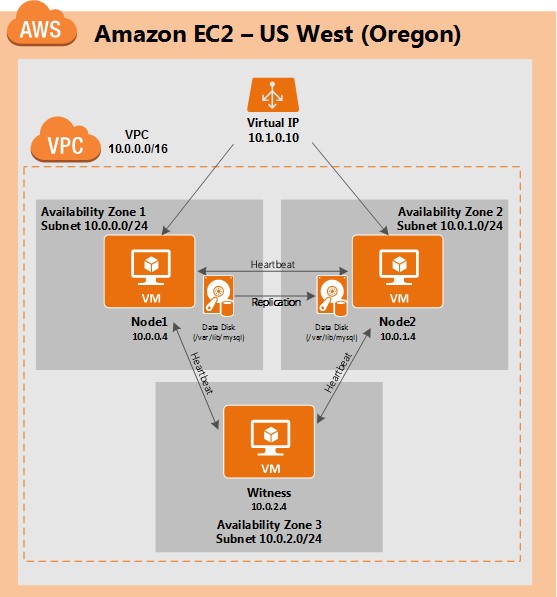

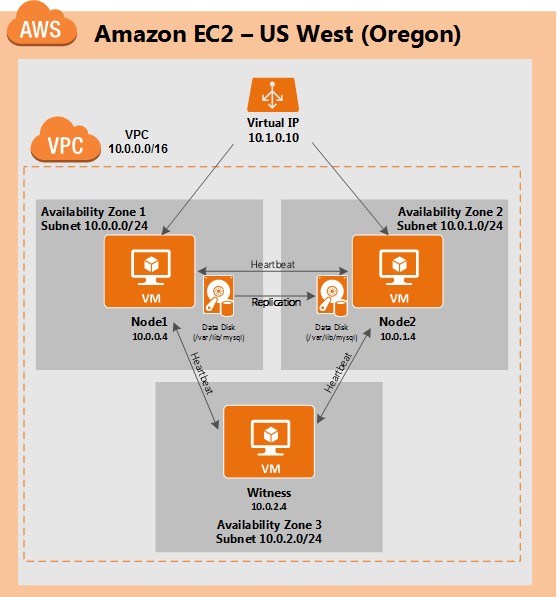

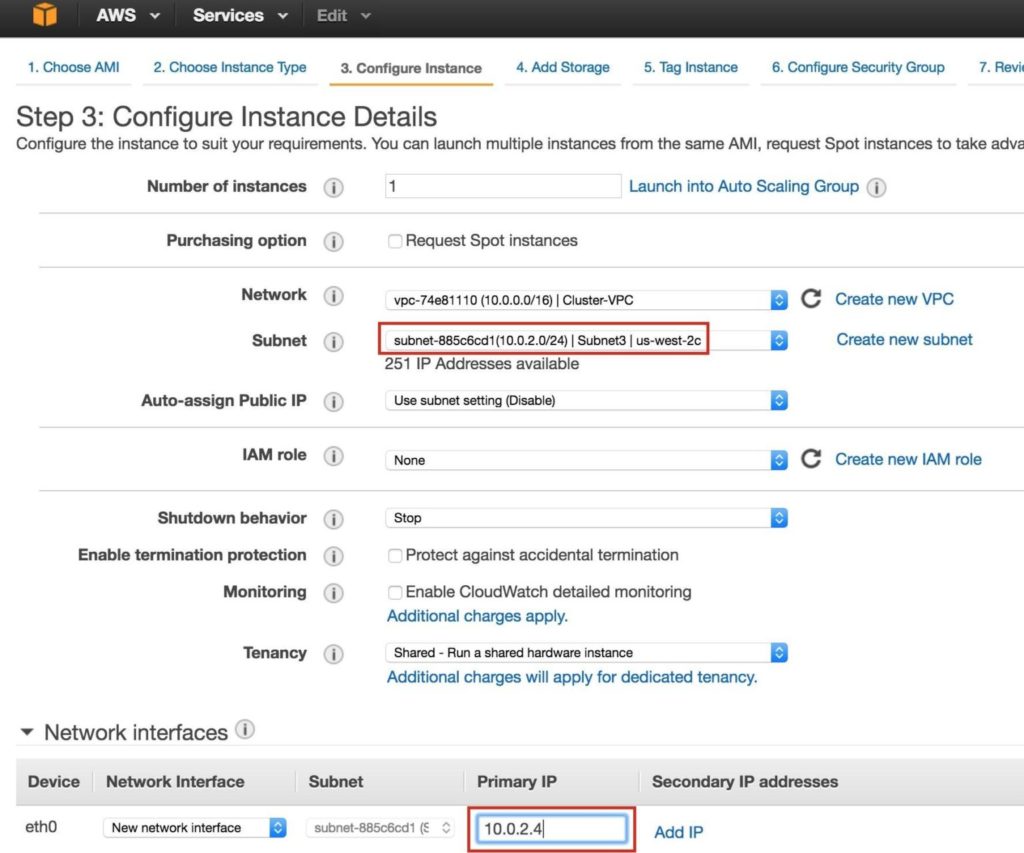

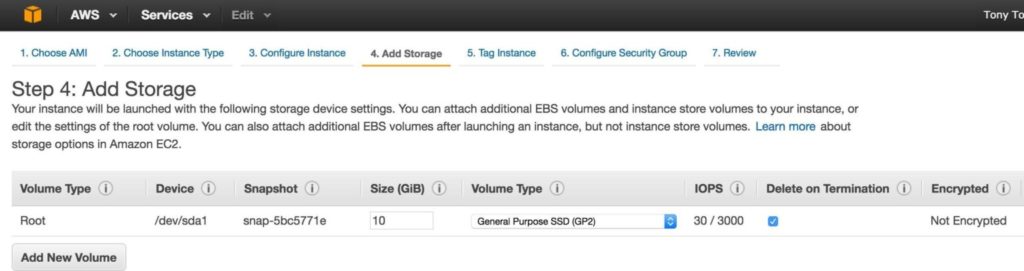

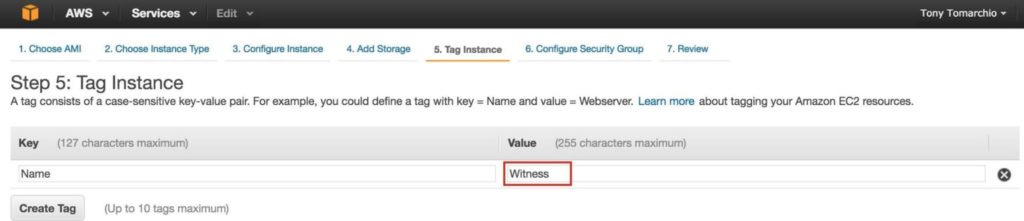

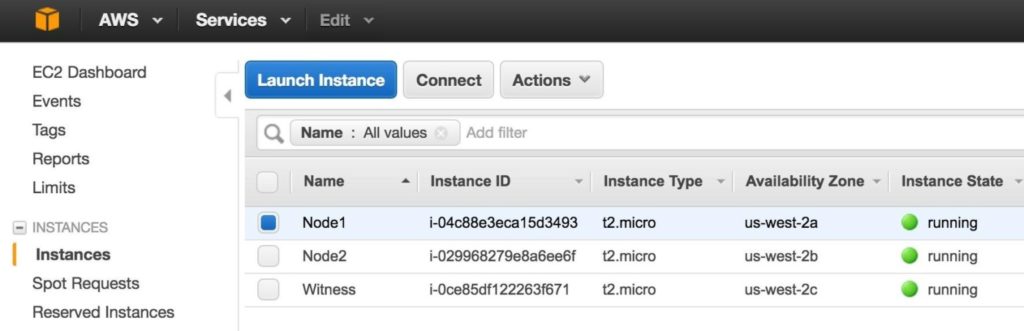

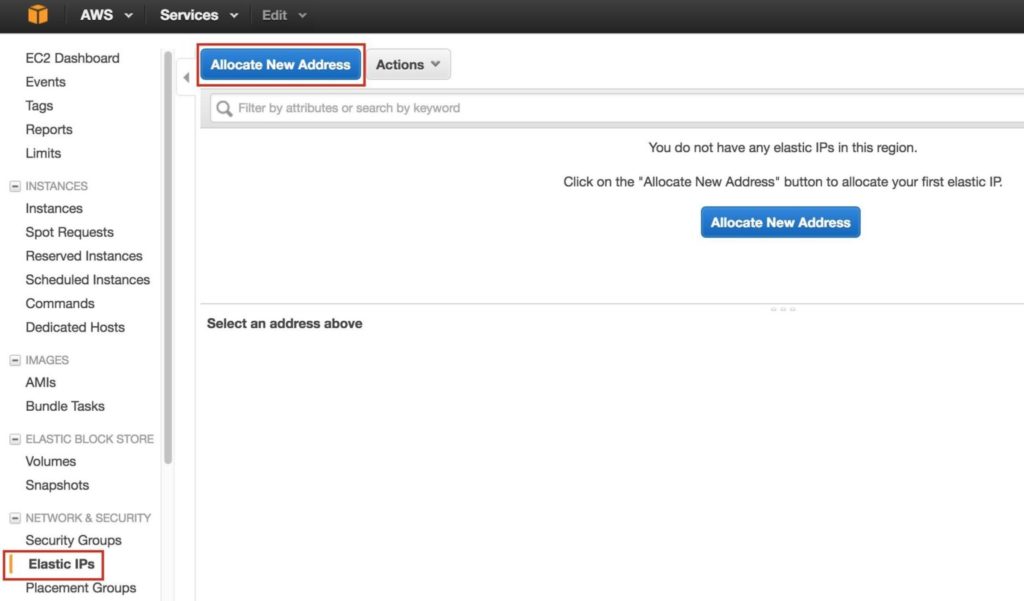

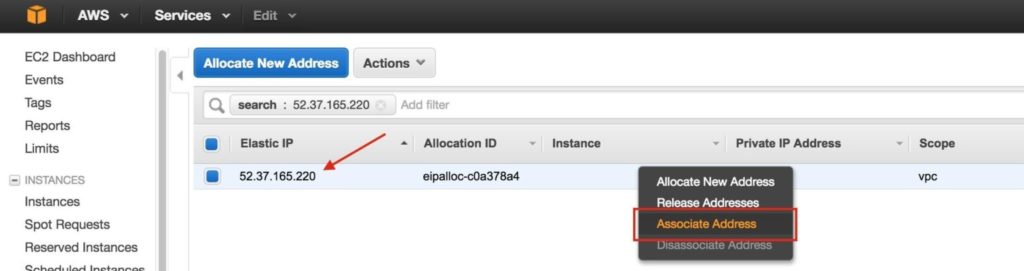

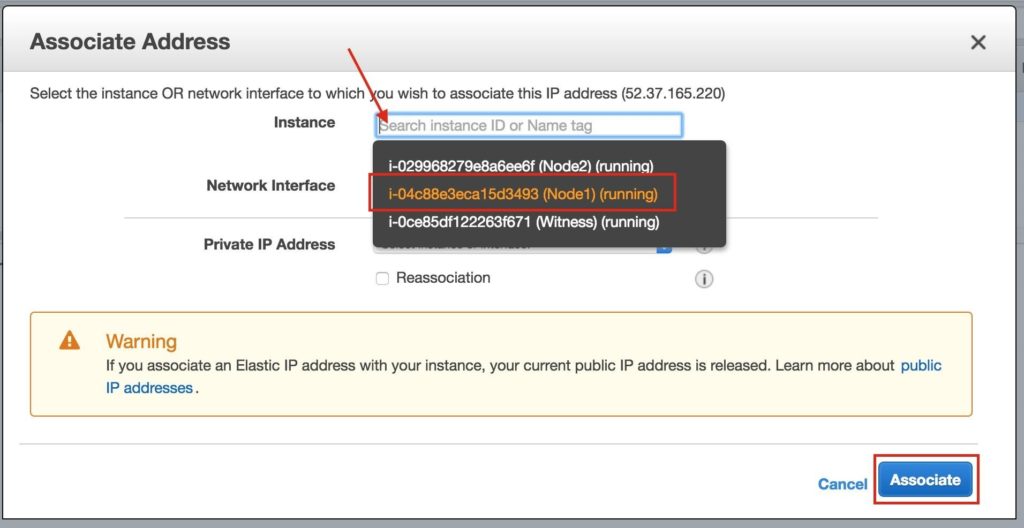

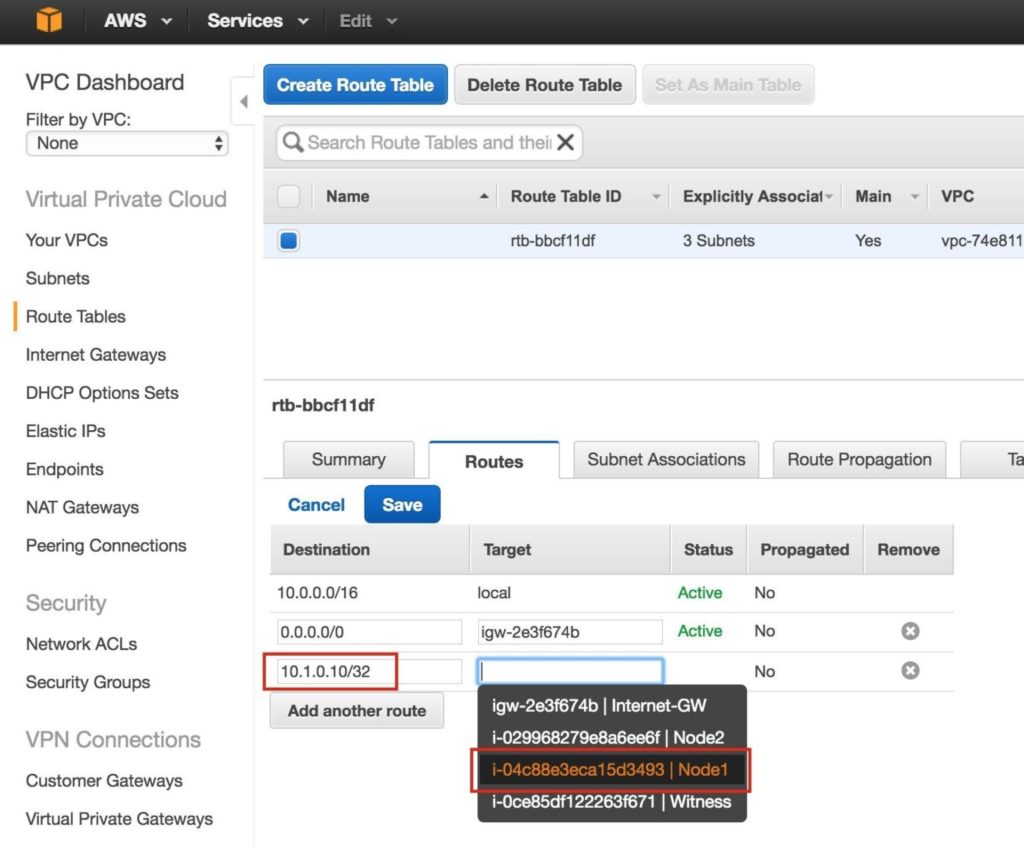

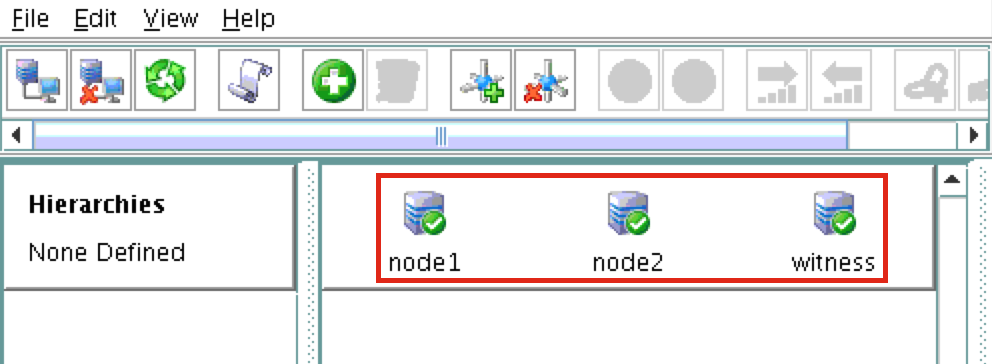

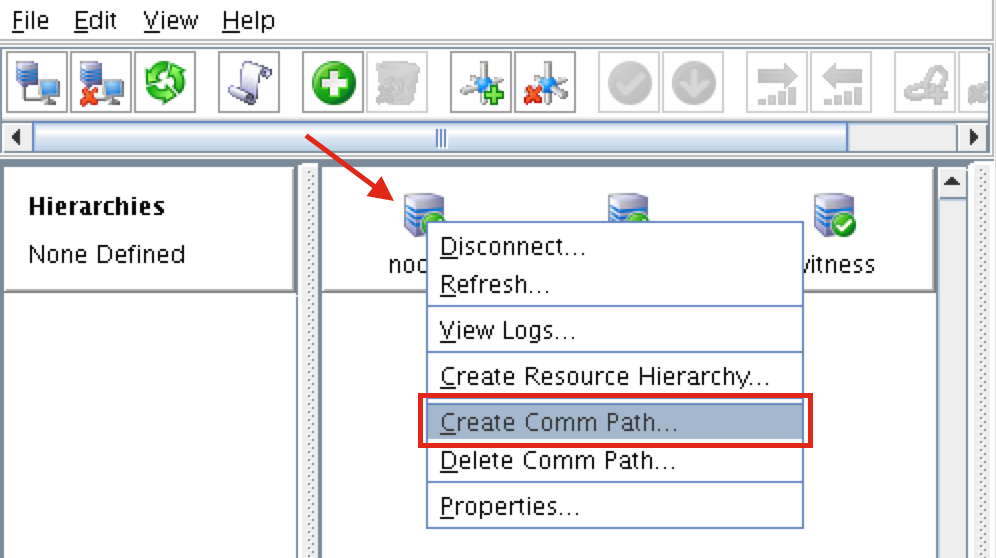

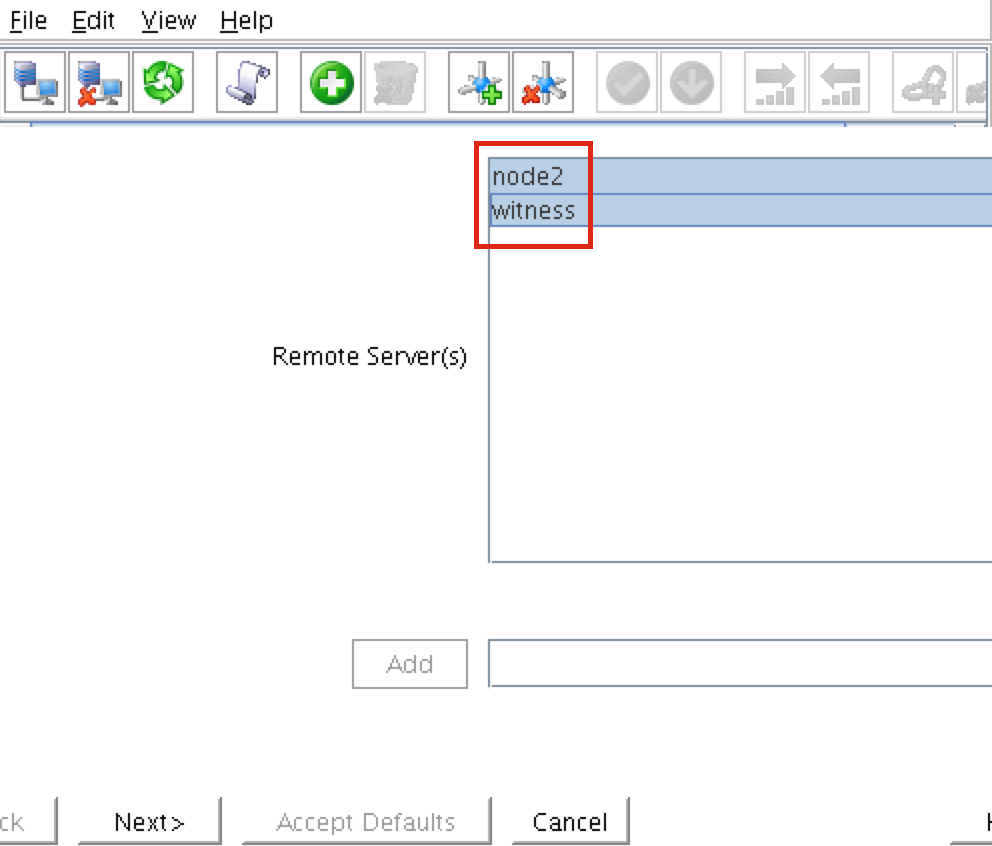

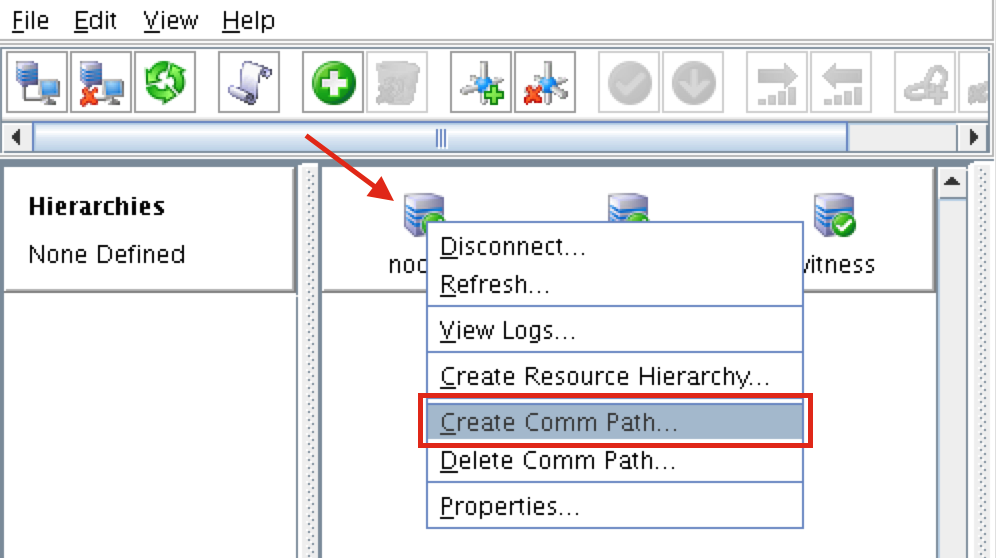

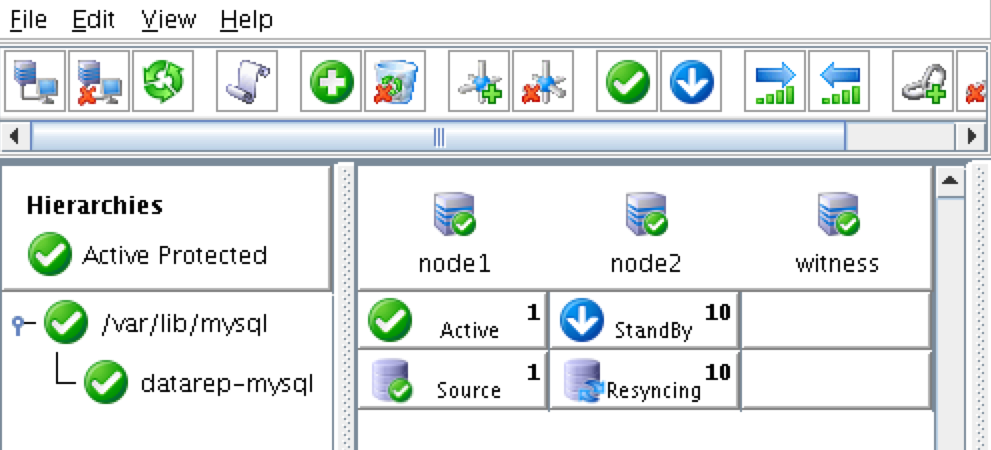

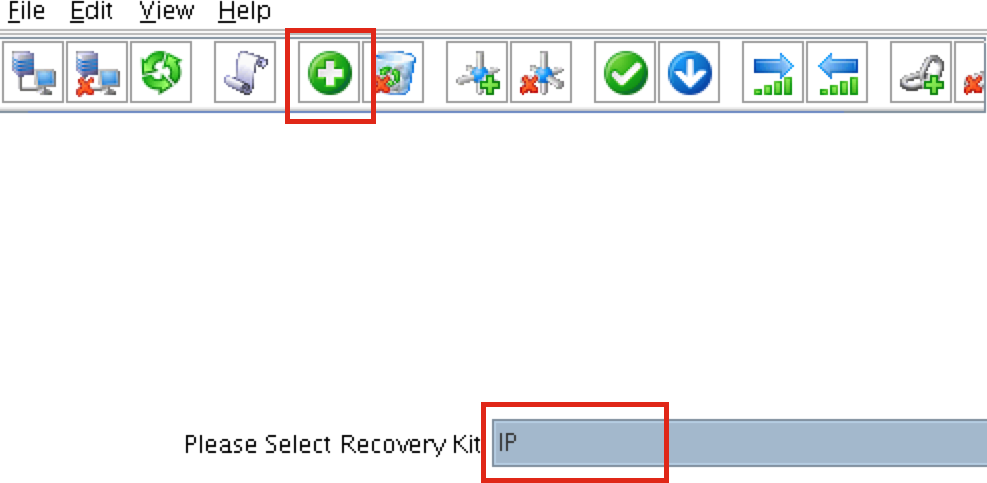

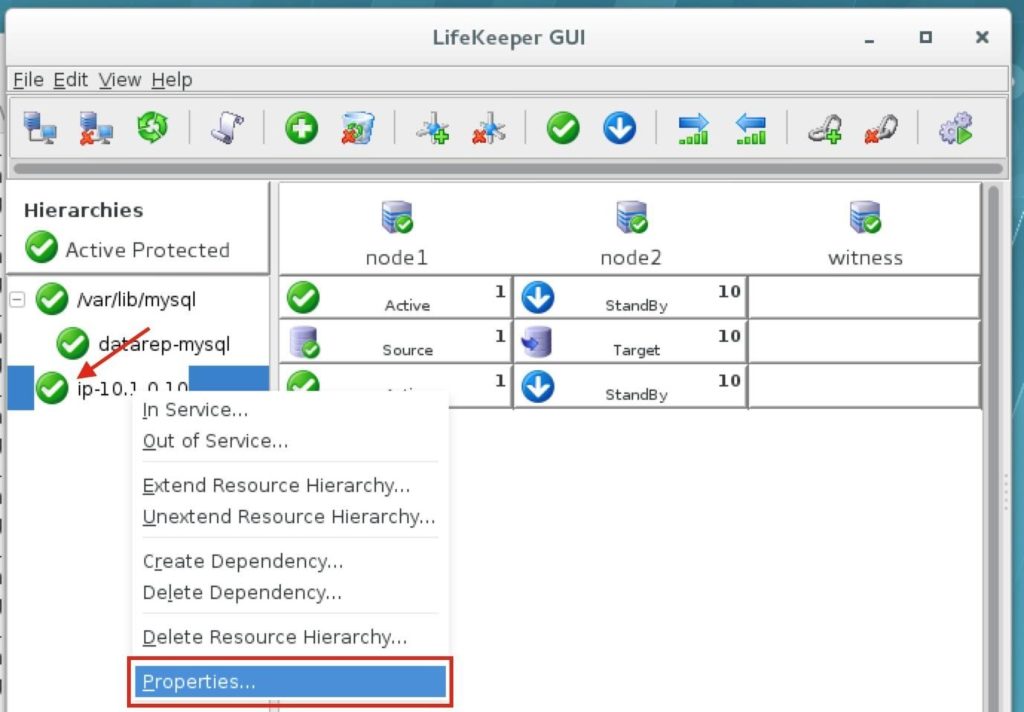

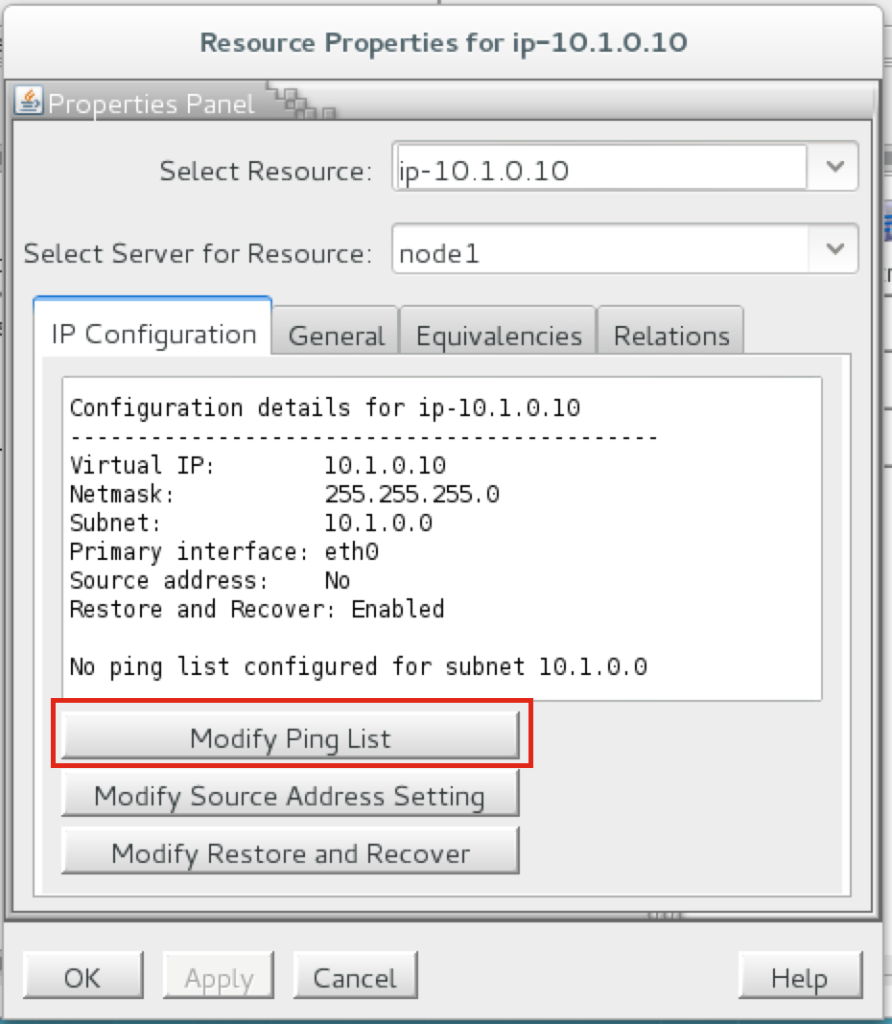

AWS ให้ภาพรวมที่ครอบคลุมขององค์ประกอบหลักของความพร้อมใช้งานสูงและการกู้คืนความเสียหายสำหรับ SAP และ SAP S/4HANA บน AWS รวมถึงการสำรองและการกู้คืน การจำลอง และการเปลี่ยนระบบเมื่อเกิดข้อผิดพลาด และสำรวจกลยุทธ์และเครื่องมือต่างๆ ที่มีอยู่บน AWS รับข้อมูลเชิงลึกเกี่ยวกับวิธีสร้าง SAP และ SAP S/4HANA บน AWS ที่ยืดหยุ่นและเชื่อถือได้

ทำซ้ำโดยได้รับอนุญาตจากSIOS